|

|

| |

|

STAMPA LA PAGINA |

|

|

INVIA AD UN AMICO |

|

|

AGGIUNGI AI PREFERITI |

|

|

|

RANSOMWARE: riscatto e perdita di dati importanti |

|

|

Cosa sono e come funzionano questi tipi di

infezioni, non considerabili virus |

|

. |

|

COS'E' un RANSOMWARE?

Da Wikipedia leggiamo che "Un Ransomware è un

tipo di malware che limita l'accesso del

dispositivo che infetta, richiedendo un riscatto

(ransom in Inglese) da pagare per rimuovere la

limitazione".

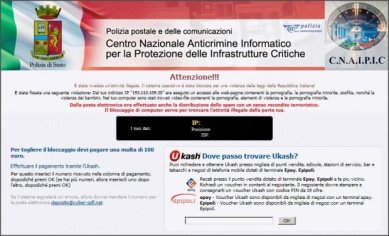

Mesi fa andavano in voga ransomware che

bloccavano del tutto l'interfaccia utente,

solitamente schermate col logo dei Carabinieri o

della Polizia di Stato, una nostra foto presa

con la webcam e la richiesta di un riscatto o il

pagamento di una quota per SBLOCCARE appunto

l'uso del pc. |

|

|

|

|

Ma

questo tipo di infezione era solitamente

sbloccabile e curabile con qualche decina di

euro da parte di un qualsiasi tecnico

informatico specializzato.

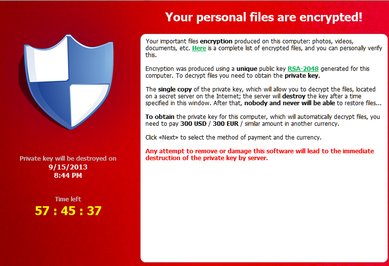

Allora gli hacker informatici hanno pensato bene

di preparare una nuova versione di Ransomware

che NON BLOCCA PIU' L'UTILIZZO DEL PC, ma va

oltre, CRITTOGRAFANDO qualsiasi file importante

per il cliente, presente sul pc stesso, come le

FOTOGRAFIE, i DOCUMENTI di WORD ed EXCEL, i

database relazionali che vengono utilizzati dai

programmi di CONTABILITA', i file MUSICALI e

così via.

|

|

Le prime versione di queste infezioni erano

abbastanza grossolane, ed era possibile per

esperti informatici trovare il modo di

estrapolare la chiave di crittografazione o

l'algoritmo utilizzato dagli hacker per

bloccare l'apertura di qualsiasi file

importante sul pc.

Gli hacker però hanno risposto con versioni

ottimizzate di queste infezioni che

utilizzano algoritmi di crittografazione

sempre più potenti e PRATICAMENTE

IMPOSSIBILI DA SCARDINARE. |

|

Pertanto nelle ultime versioni NON E' PIU'

POSSIBILE recuperare i propri file in alcun modo

SE NON PAGANDO IL RISCATTO RICHIESTO.

Ricordiamo però che, come dice la Polizia

Postale stessa, NON BISOGNA MAI PAGARE quest

riscatti in quanto NON SI HA ALCUNA CERTEZZA DI

OTTENERE INDIETRO I PROPRI FILE e quindi di

ottenere la chiave corretta per

decrittografarli. L'esperienza di chi ha provato

a pagare insegna che molte volte si è riusciti a

recuperare solo una minima parte dei file

crittografati e altre volte nemmeno questa.

I ransomware più famosi sono il CRYPTOLOCKER e

il TESLACRYPT nelle loro varie versioni e

varianti.

Non ultimo ma molto diffuso nei mesi di gennaio

e febbraio è una variante del Teslacrypt che

crittografa i file degli utenti dando estensione

.MICRO ai file crittografati. Al momento della

stesura di questo documento (16 febbraio 2016)

NON ESISTE programma o soluzione per recuperare

i propri file.

Pertanto non credete a chi vi propone una

soluzione per il recupero dei file stessi, se

questi sono stati CRITTOGRAFATI veramente dal

ransomware in oggetto.

Quali sono i metodi per difendersi da questi

attacchi?, ai quali NON E' COMPLETAMENTE IMMUNE

alcun antivirus? |

|

1. effettuare REGOLARMENTE un BACKUP di tutti i

dati impotanti del proprio pc, siano essi

PROGRAMMI, EMAIL, FOTO, DOCUMENTI, MUSICA o

ancora FILMATI. |

|

2. il salvataggio va effettuato alternativamente

almeno su 2 (due) supporti esterni al pc, ad

esempio da alternare settimane pari o dispari, o

ancora giornalmente, a seconda dell'importanza

dei dati che s vuole salvare (se si ritiene che

recuperare i dati di una settimana prima sia

abbastamza, allora il salvataggio lo si può

effettuare una volta alla setimana).

Perchè utilizzare almeno 2 supporti?

E' cattiva abitudine tenere sempre collegato il

supporto esterno (ad esempio chiavetta usb

oppure disco esterno usb) al computer, pertanto

se veniamo attaccati da un ransomware, questo

dopo avere crittografato tutti i dati presenti

sul pc, passerà a quelli presenti sulle unità

USB collegate, quindi danneggerà anche TUTTI I

NOSTRI BACKUP presenti sul disco esterno. |

|

3. controllare che la rete sia NON

COMPLETAMENTE APERTA, ossia quando si

decide di condividere qualcosa in rete

per l'utilizzo su altri pc, NON

CONDIVIDERE MAI L'INTERO DISCO FISSO, ma

solamente quelle cartelle STRETTAMENTE

INDISPENSABILI.

Ancora oggi molte ditte informatiche e

di programmi di contabilità o simili

insistono a volere condividere l'intero

pc in rete. Questo in caso di infezione

comporterà LA PERDITA DI QUALSIASI FILE

CONDIVISO e quindi renderà

inutilizzabile il pc più esposto alla

rete stessa, perchè completamente

indifeso.

Se si vogliono usare solamente i

documenti in rete è CONTROPRODUCENTE

condiivdere anche tutte e altre

cartelle, che tra l'altro contengono

anche il cuore del sistema operativo e i

file necessari al corretto utilizzo

dello stesso. Condividere

INDISCRIMINATAMENTE TUTTO come fanno

molti tecnici può comportare IL

DANNEGGIAMENTO IRREPARABILE DELLA

MACCHINA, con la sua NON ACCENSIONE al

riavvio della stessa. |

|

4. IL PIU' IMPORTANTE, nel caso di

questi virus: poichè si diffondono per

email, NON APRIRE MAI alcuna MAIL o

ALLEGATO se non siete sicuri esattamente

di quello che state facendo. Queste

infezioni si trasmettono via mail,

abbindolando l'utente con mail che

sembrano del tutto legittime e

veritiere, ad esempio:

- mail di gestori telefonici o di

energia che invitano a cliccare sul link

o sull'allegato per scaricare la fattura

o le informazioni descritte

- mail di amici, parenti o clienti di

lavoro che inviano fantomatici allegati.

Il modo migliore per difendersi è

l'educazione imparata dalle nonne: non

parlare con gli sconosciuti.

Questo significa che se non attendevamo

una mail con un allegato è bene

chiedersi perchè è arrivata e cosa

contenga lo stesso.

Un amico che ci invia una mail con

allegato che non ci aspettavamo non

andrà aperta. Basterà telefonare e

chiedere all'amico stesso se l'ha

inviata davvero.

Difendersi costa davvero poco, ma spesso

si sottovaluta questo fattore. |

|

|

|

Per ultimo vorrei aggiungere un fatto che si sta

ormai verificando negli ultimi anni e negli

ultimi mesi. Sempre più spesso avvengono

attacchi informatici verso i server mail dei

vari gestori. Qual è lo scopo di questi

attacchi? Per diffondere il RANSOMWARE gli

hacker hanno bisogno di fare sembrare sempre più

veritiera la mail fasulla che ci arriva. Per

questo cracckano le password dei vari utenti di

LIBERO; VIRGILIO, ALICE, FASTWEB e così via. Una

volta trovata la password del malcapitato,

rubano all'interno della gestione mail tutti i

contatti presenti in rubrica e il contenuto

stesso delle mail che avevamo nella posta in

arrivo. Fatto questo mischiano i contatti della

rubrica utilizzandoli come mittenti e

destinatari di nuove mail fasulle, spesso

contenenti parti dei messaggi rubati nella posta

in arrivo e in quella inviata.

In questo modo riceveremo delle mail che

sembrano completamente vere da mittenti a noi

conoscuti e cari, magari contenenti liste di

altri contatti in comune con noi stessil Questo

ci farà cadere in errore e probabilmente ci farà

aprire la mail e l'allegato in essa contenuto

con le conseguenze sopra esposte.

Pertanto ricordatevi sempre di utilizzare

PASSWORD SICURE E COMPLESSE. Una buona password

dovrà avere un minimo di 8 caratteri contenenti

lettere, numeri e simboli.

Una password semplice ma sicura può essere ad

esempio "5Computer$", in quanto contiene almeno

un numero, un simbolo, un carattere maiuscolo e

un carattere minuscolo, e a sua lunghezza è

maggiore di 8 caratteri.

Per misurare la complessità della password che

abbiamo inserito può essere utile il sito

linkato sotto. Inserite la password di vostra

scelta e otterrete una stima di quando tempo ci

vuole per cracckarla mediante un attacco BRUTE

FORCE, ossia di prova all'infinito di

combinazioni di caratteri.

https://howsecureismypassword.net/ |

|

|

|

|

|

|

|

|

Aggiornato

il

20/04/2016 |

|

|